La delegación de permisos en Active Directory es fundamental para optimizar la administración y evitar sobrecargar al equipo de soporte de TI. Permite asignar tareas específicas, como el restablecimiento de contraseñas, la creación y gestión de usuarios, o la administración de grupos, entre otras.

De este modo, estas funciones pueden ser realizadas por personal autorizado sin necesidad de conceder privilegios de administrador. Así se aplica el principio de mínimo privilegio, reduciendo riesgos y reforzando la seguridad de la infraestructura.

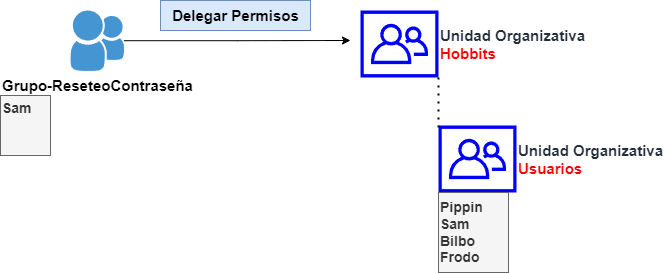

La tarea de restablecer contraseñas en Active Directory puede delegarse a usuarios o grupos mediante la delegación de control, aplicándose siempre sobre una Unidad Organizativa (OU).

Tabla de contenidos

ACL en la Unidad Organizativa y herencia

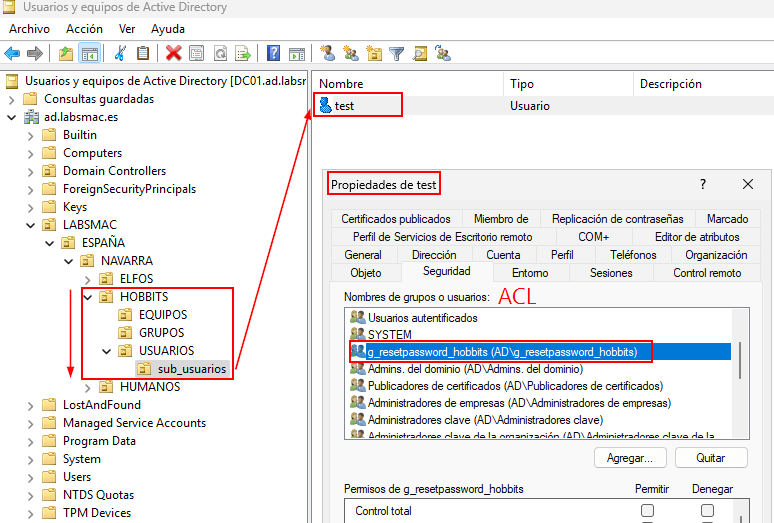

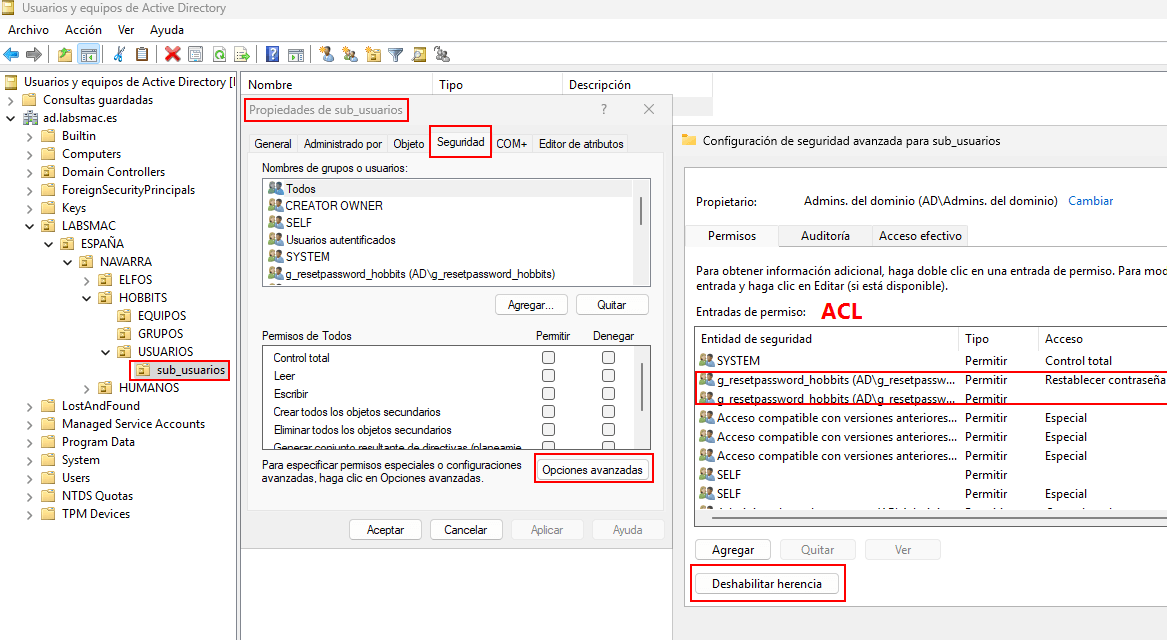

Al asignar permisos en una Unidad Organizativa (UO), estos se aplican mediante ACL. Por ello, si existen varias UO dentro de una UO padre, las UO hijas heredan los permisos de restablecimiento de contraseña definidos en la unidad superior. Es importante tenerlo en cuenta para evitar asignaciones de permisos no deseadas o heredadas de forma automática.

Por ejemplo, si aplicamos la delegación de restablecer contraseña sobre HOBBTIS > USUARIOS, esto también se aplicará a las UO hijas, en este caso los usuarios que existen en la UO sub_usuarios.

Si no queremos que se hereden dichos permisos, tendriamos que deshabilitar o romper la herencia.

Delegar permisos en una Unidad Organizativa para restablecer contraseña

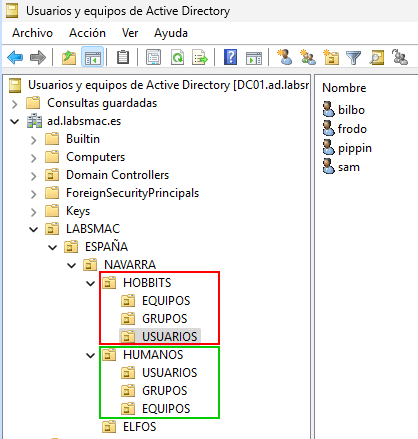

Después de esta explicación, pasamos a la parte práctica. En el laboratorio vamos a delegar el permiso de restablecimiento de contraseña a un grupo específico. Este grupo únicamente tendrá permisos sobre la Unidad Organizativa (UO) de HOBBITS>USUARIOS, de forma que no pueda actuar sobre el resto de la estructura del directorio.

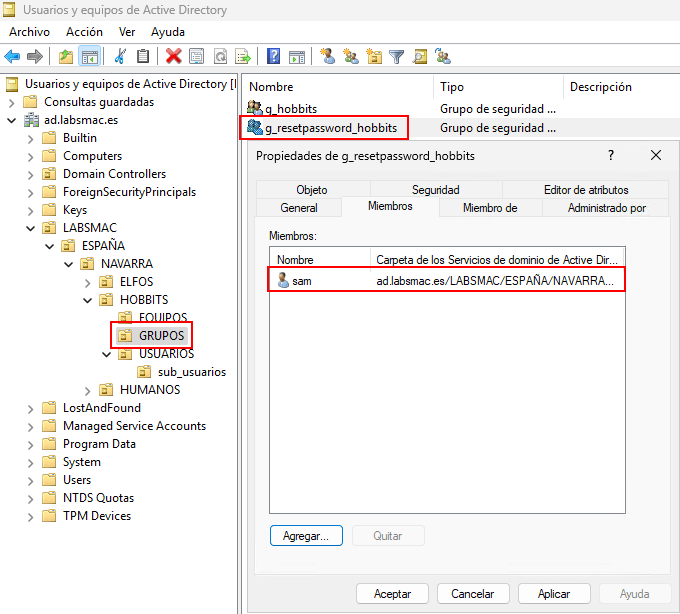

Crear un grupo para delegar el permiso

Primero, crearemos un grupo de seguridad (g_resetpassword_hobbits) y añadiremos en él a los usuarios (sam) que tendrán permisos para restablecer contraseñas. El grupo no es necesario que este dentro de la UO HOBBTIS>USUARIOS.

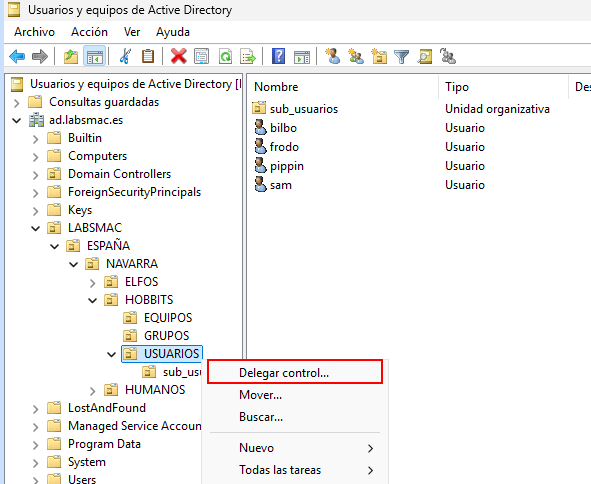

Delegar el control sobre el grupo

Una vez creado el grupo, nos dirigimos a la UO HOBBTIS>USUARIOS, hacemos clic derecho sobre ella y seleccionamos la opción “Delegar control” para iniciar el asistente de delegación.

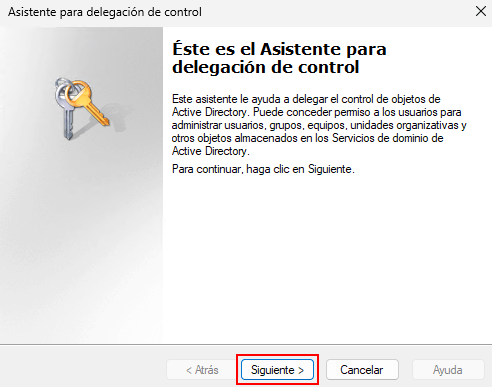

Se abrirá un asistente de delegación de control, clicamos en siguiente.

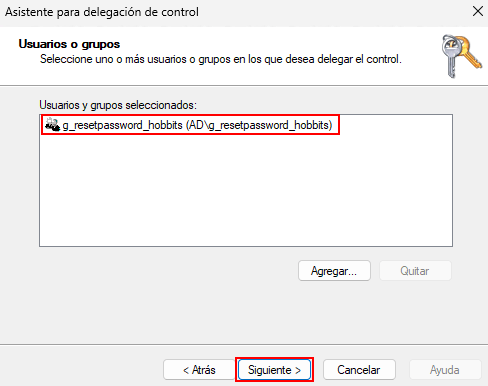

Seleccionamos el grupo que creamos anteriormente para la delegación y clicamos en siguiente.

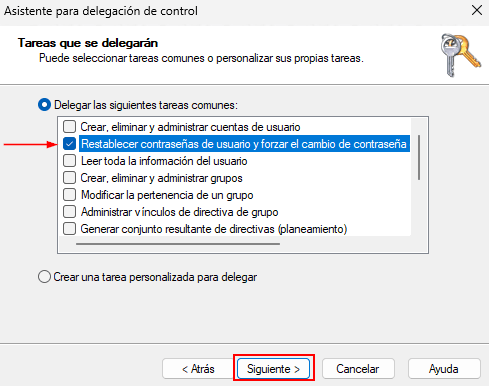

Aquí seleccionamos las tareas que podrá realizar el grupo. Como se observa, no solo es posible delegar el permiso de restablecer contraseñas, sino también otras acciones como la creación de usuarios o de grupos, entre muchas opciones adicionales según las necesidades de administración.

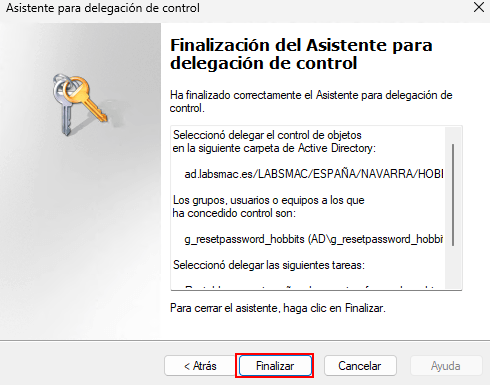

Aqui nos muestra un resumen de lo que se va a aplicar. Clicamos en Finalizar para cerrar el asistente.

Herramientas o consola para restablecer la contraseña

Un usuario con permisos básicos (estándar) no puede iniciar sesión en el controlador de dominio para utilizar la herramienta de Usuarios y equipos de Active Directory (dsa.msc)

Aunque esto podría habilitarse, no es recomendable desde el punto de vista de seguridad, por lo que descartamos esa opción.

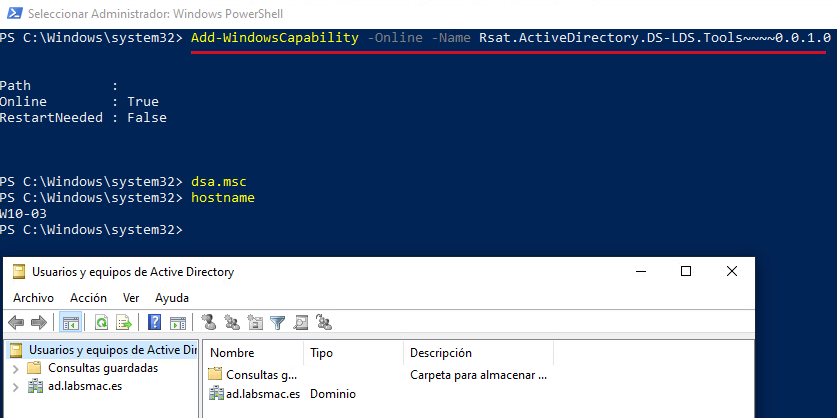

En su lugar, lo que haremos será instalar la herramienta dsa.msc directamente en su equipo. Para ello utilizaremos las RSAT (Remote Server Administration Tools) mediante PowerShell, haciendo uso del comando Add-WindowsCapability, lo que permitirá al usuario gestionar Active Directory sin necesidad de acceder al controlador de dominio.

Ejecutamos la Powershell como administrador en el equipo o equipos desde donde accederán a esta herramienta y escribimos el siguiente comando:

Add-WindowsCapability -Online -Name Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0

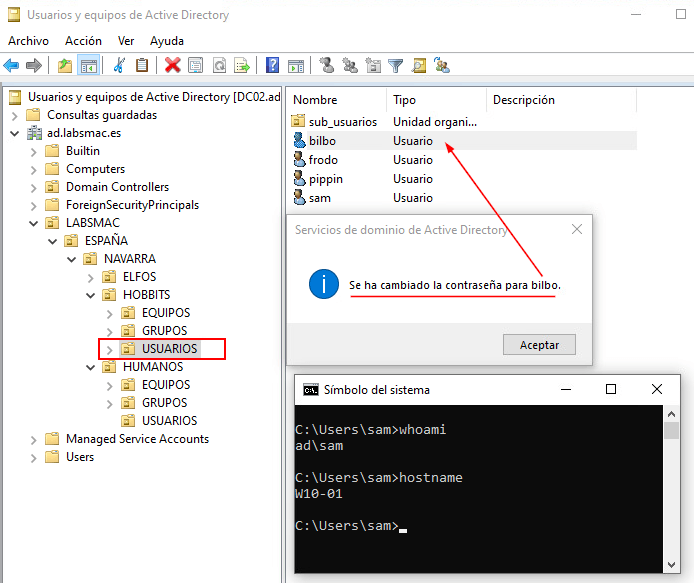

Si accedemos a la herramienta de Usuarios y equipos de Active Directory desde el equipo de Sam, podrá ver toda la UO pero solo podrá actuar sobre la UO, HOBBITS > USUARIOS.

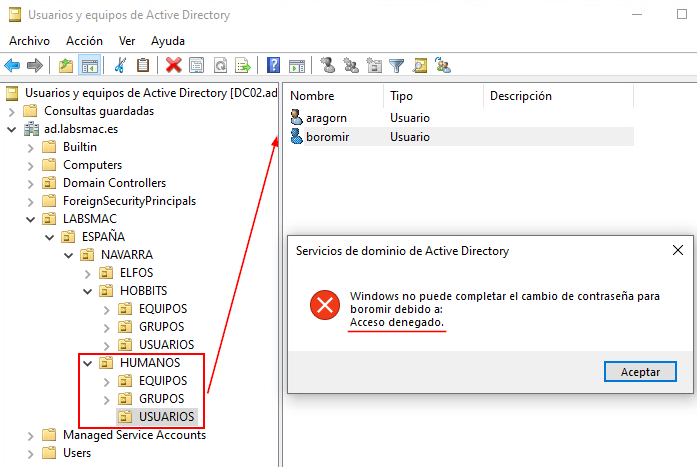

Si intentamos restablecer la contraseña de usuarios de otras Unidades Organizativas, no podremos. Nos saldrá el siguiente aviso: Acceso denegado.

En definitiva, la delegación de permisos en Active Directory no solo mejora la eficiencia operativa, sino que también refuerza la seguridad del entorno. Al asignar permisos de forma controlada sobre Unidades Organizativas concretas, garantizamos que cada usuario o grupo únicamente pueda realizar las acciones para las que ha sido autorizado.

Además, comprender cómo funcionan las ACL y la herencia de permisos es clave para evitar configuraciones incorrectas que puedan derivar en accesos no deseados. Combinado con el uso de herramientas como RSAT en equipos cliente, conseguimos un modelo de administración descentralizado, seguro y alineado con las buenas prácticas, sin necesidad de exponer el controlador de dominio.

En resumen, una correcta delegación permite escalar la administración, reducir riesgos y mantener un control preciso sobre quién puede hacer qué dentro de la infraestructura.

Espero que les haya gustado el post de cómo delegar permisos para reestablecer la contraseña en Active Directory, nos vemos en la próxima.