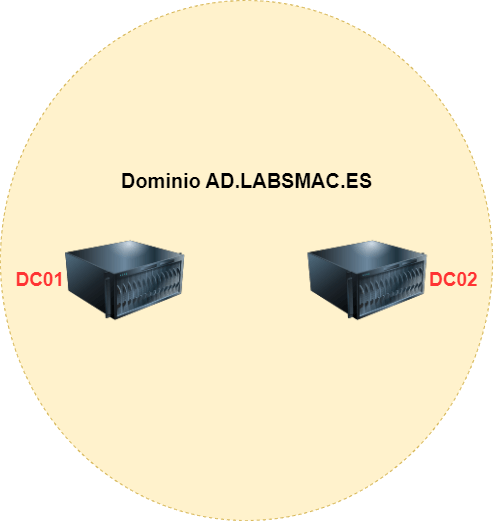

Hoy veremos cómo añadir un segundo controlador de dominio en Windows Server. En el artículo anterior explicamos cómo instalar el rol de Active Directory Domain Services (AD DS) y promover el primer controlador de dominio del entorno.

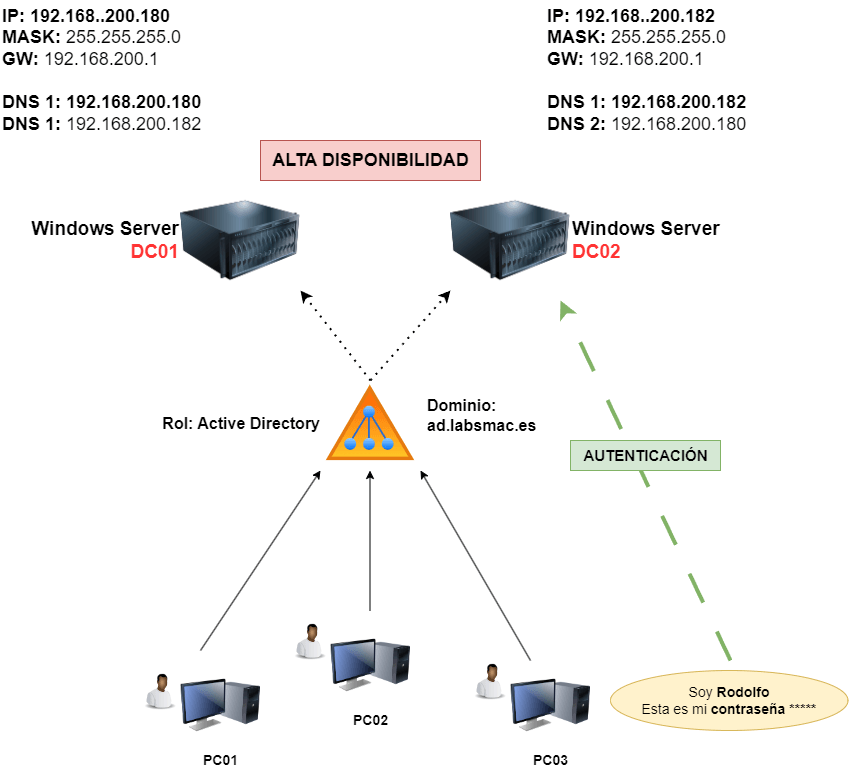

Incorporar un segundo controlador de dominio es una práctica fundamental para garantizar la alta disponibilidad de los servicios de directorio. Esto asegura la continuidad de la autenticación de usuarios, la resolución DNS y otras funciones críticas de Active Directory, incluso ante una caída o mantenimiento del servidor principal.

En este laboratorio seguiremos los siguientes pasos:

- Configuración previa del servidor: se ajustarán el nombre del equipo, la dirección IP estática y la configuración de DNS.

- Instalación del rol AD DS: se añadirá el rol de Active Directory Domain Services.

- Promoción a controlador de dominio (DC): se convertirá este segundo servidor en un controlador de dominio adicional.

- Post-instalación: una vez completada la instalación y configuración, se ajustarán los servidores DNS en DC01 y DC02 para que queden configurados de forma cruzada.

Tabla de contenidos

Preparar el segundo servidor

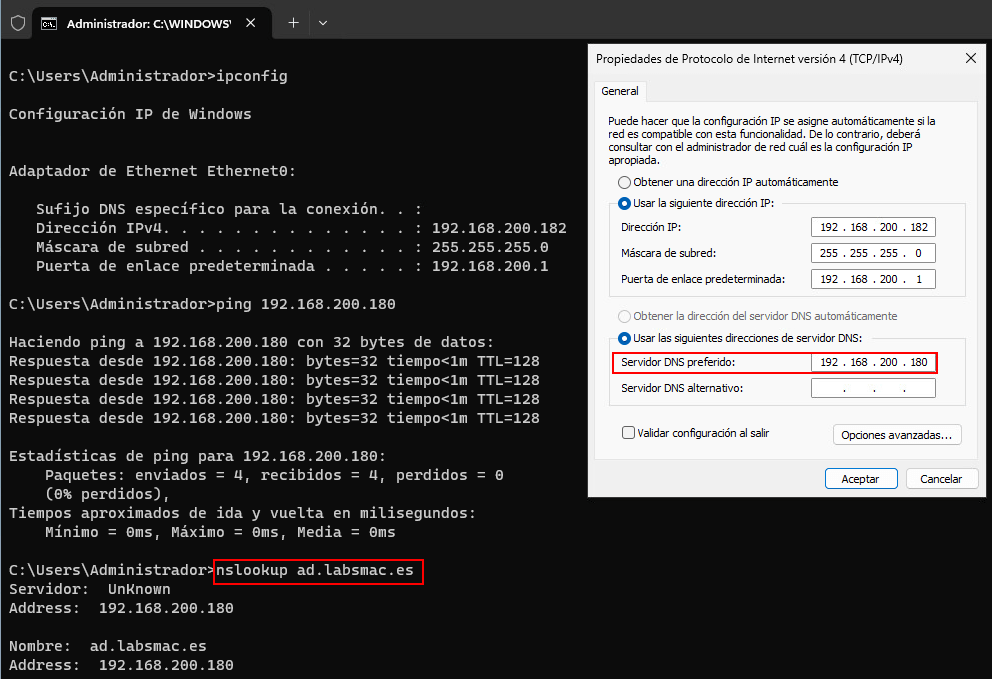

Antes de instalar el rol de Active Directory en este segundo servidor, es necesario realizar una serie de configuraciones previas, similares a las del primer controlador de dominio, aunque con algunas diferencias:

- Ejecutar todas las actualizaciones disponibles de Windows Server.

- Asignar un nombre al servidor siguiendo la nomenclatura establecida. Por ejemplo: DC02.

- Desactivar IPv6 y configurar una dirección IP estática en IPv4.

- Establecer como servidor DNS preferido la dirección IP del primer controlador de dominio, DC01.

Es fundamental comprobar que este segundo servidor puede resolver correctamente el dominio ad.labsmac.es a través de DC01. Por ello, a continuación se muestra una captura de pantalla con las pruebas de conectividad y de resolución de nombres, verificando que la comunicación con el primer controlador de dominio es correcta.

Una vez configurado y verificado lo anterior, pasamos a instalar el rol de Active Directory en el segundo servidor.

Instalar el rol de Active Directory en un Windows Server

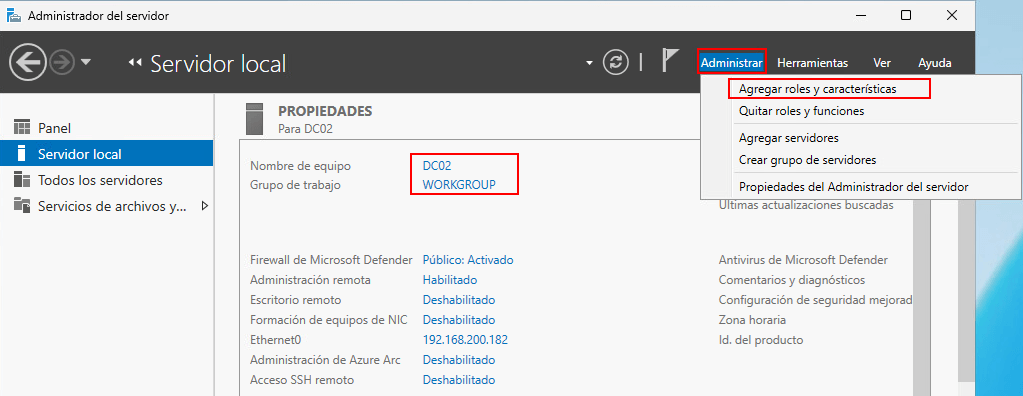

Para agregar un segundo controlador de dominio, lo hacemos igual que el primero. Abrimos el Administrador del servidor >Administrar > Agregar roles y características.

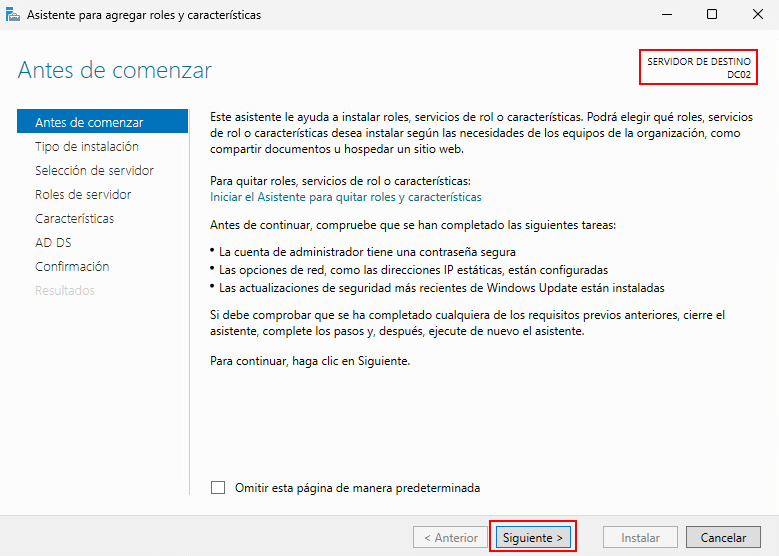

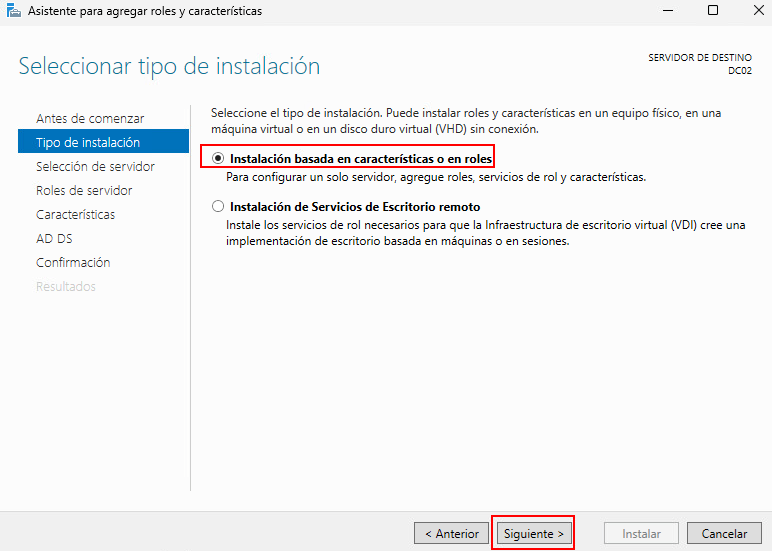

Pasamos de esta pantalla, clicamos en Siguiente

Seleccionamos Instalación basada en características o en roles.

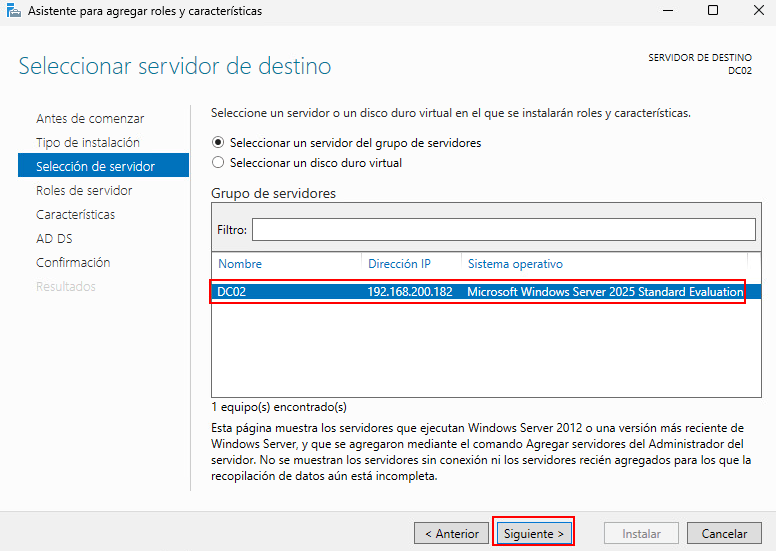

Seleccionamos el servidor donde instalaremos el rol. En este caso, DC02

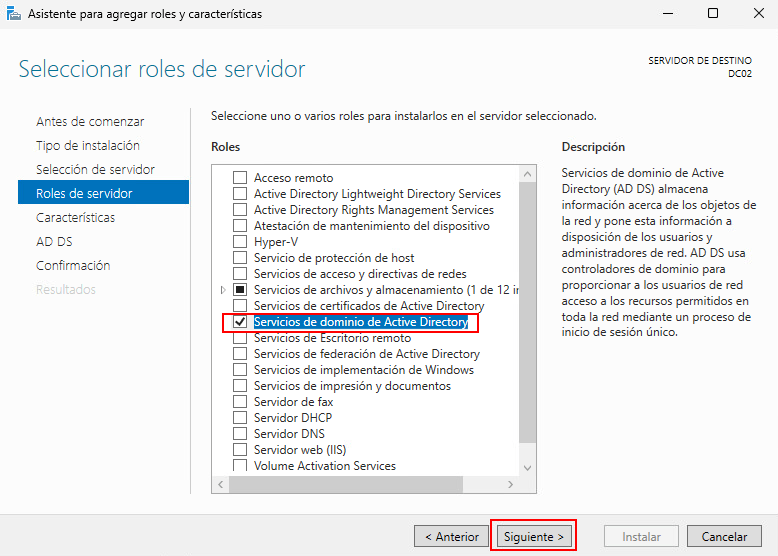

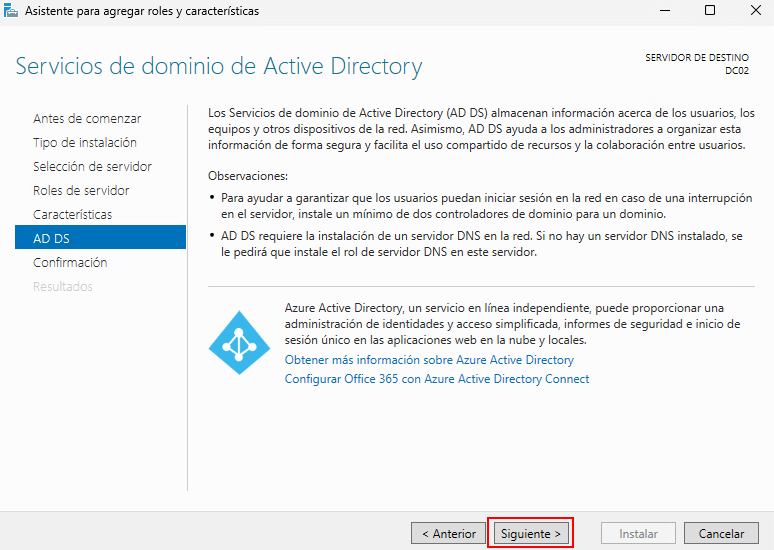

Seleccionamos el rol de «Servicios de dominio de Active Directory«

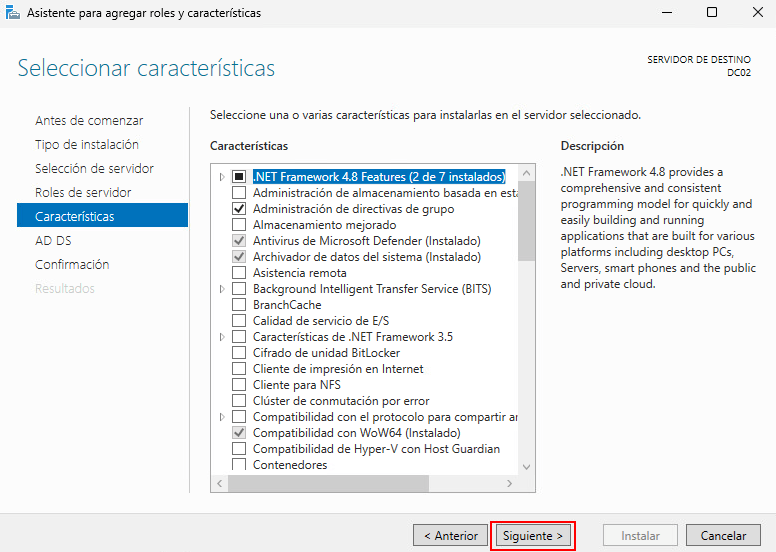

No seleccionamos ninguna característica.

Pasamos de esta pantalla

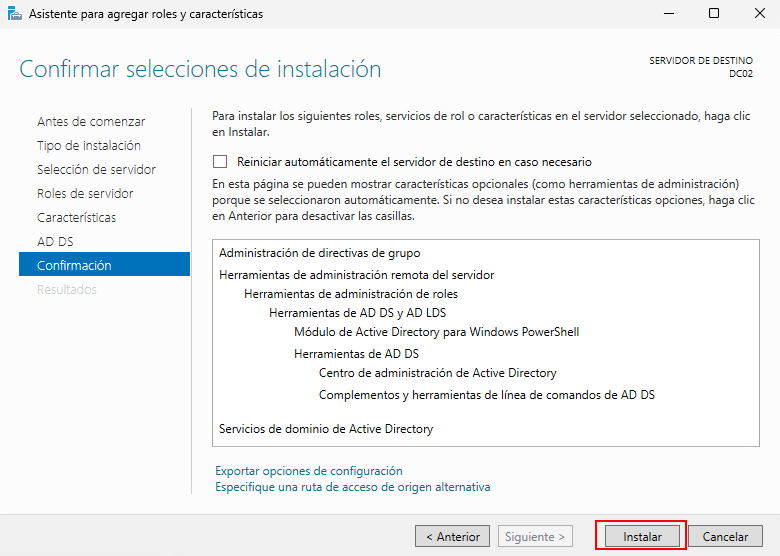

Clicamos en Instalar para confirmar la instalación del rol.

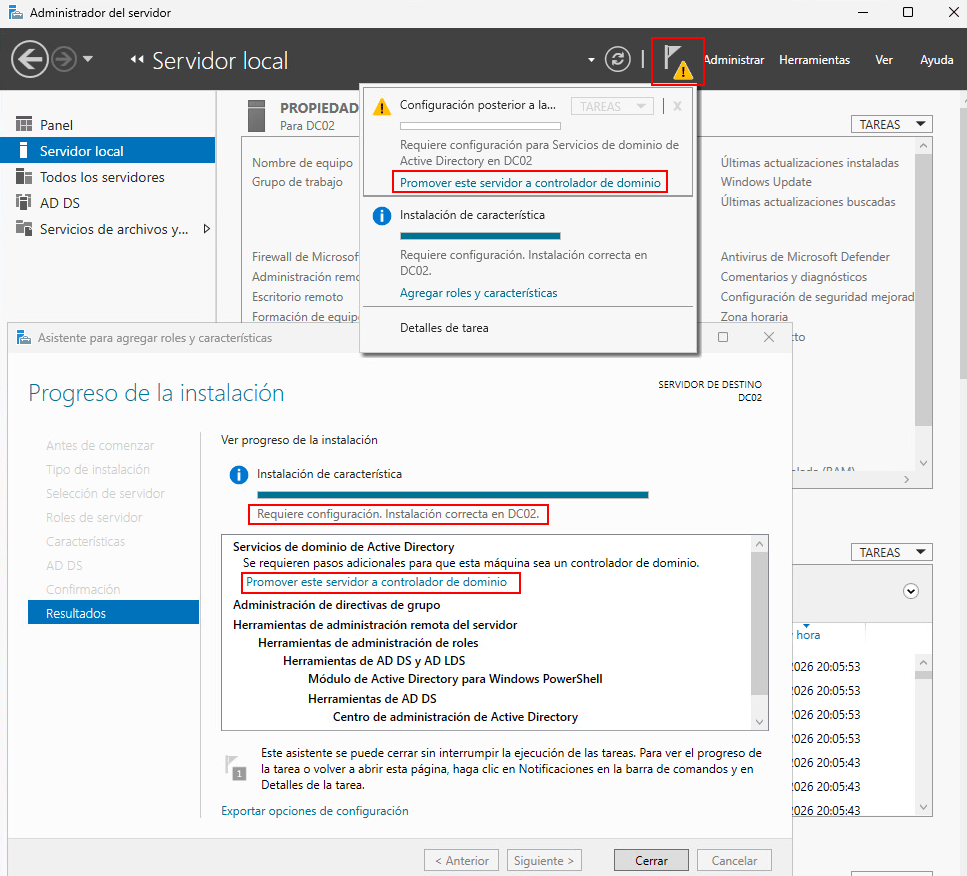

Si todo ha ido bien el servicio de AD, se instalará correctamente y ya

, seleccionaremos en «Promover este servidor a controlador de dominio» para que sea el segundo controlador del dominio.

Agregar segundo controlador de dominio

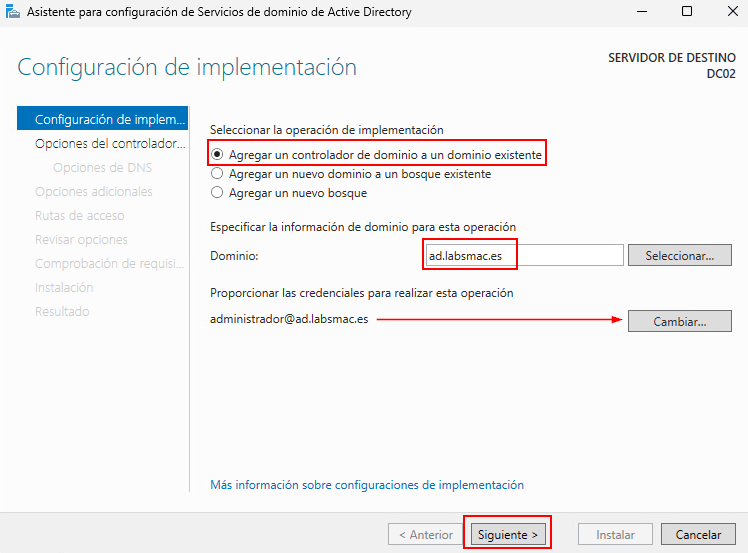

Agregar un controlador a un dominio existente

En este caso, se presentan varias opciones que conviene entender bien. Como ya disponemos de un bosque creado y no necesitamos añadir un nuevo dominio, sino incorporar un segundo controlador de dominio al ya existente (ad.labsmac.es).

Seleccionaremos la opción “Agregar un controlador de dominio a un dominio existente”. Escribimos el dominio existente y las credenciales del administrador del dominio.

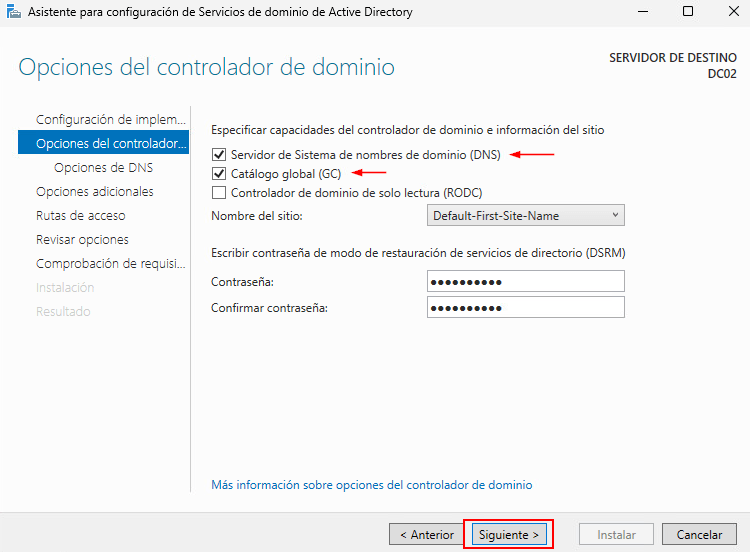

En esta pantalla seleccionamos las funciones que tendrá este controlador de dominio:

- Servidor DNS: es recomendable marcar esta opción para que el controlador de dominio también proporcione el servicio DNS. Así, si un servidor falla, los equipos podrán seguir resolviendo nombres y autenticándose sin interrupciones. En entornos de producción, esta opción debería estar siempre habilitada.

- Catálogo global: también es aconsejable activarlo. Aunque solo entra en funcionamiento en entornos con múltiples dominios.

- RODC: No lo marcamos ya que no deseamos un DC en solo lectura.

Establecemos la contraseña para el DSRM (Directory Services Restore Mode). Es importante tener en cuenta que esta contraseña es exclusiva de cada controlador de dominio. La contraseña configurada en esta pantalla solo será válida para este servidor y se utilizará únicamente para iniciar el sistema en modo de restauración de servicios de directorio.

Por tanto, cada controlador de dominio dispone de su propia contraseña de DSRM. En este caso, DC01 tendrá su propia contraseña y DC02 podrá tener una diferente, de forma totalmente independiente.

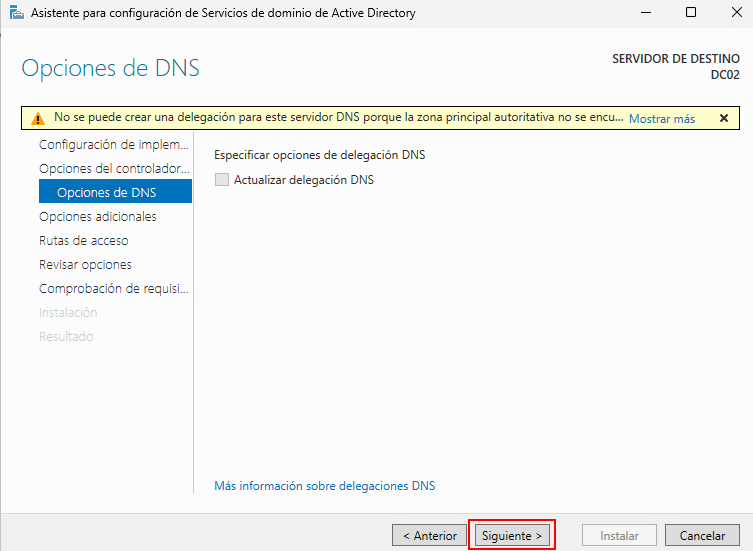

Saltamos esta ventana, clicamos en Siguiente

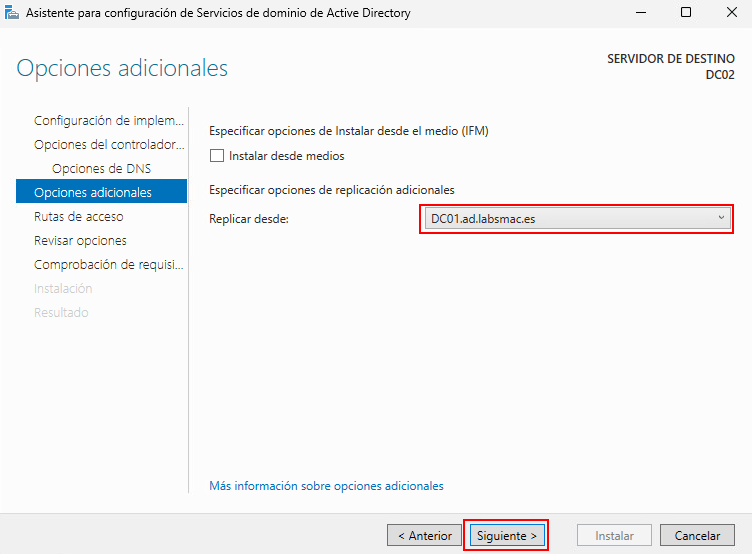

En esta pantalla seleccionamos el servidor desde donde se replicará, DC01.

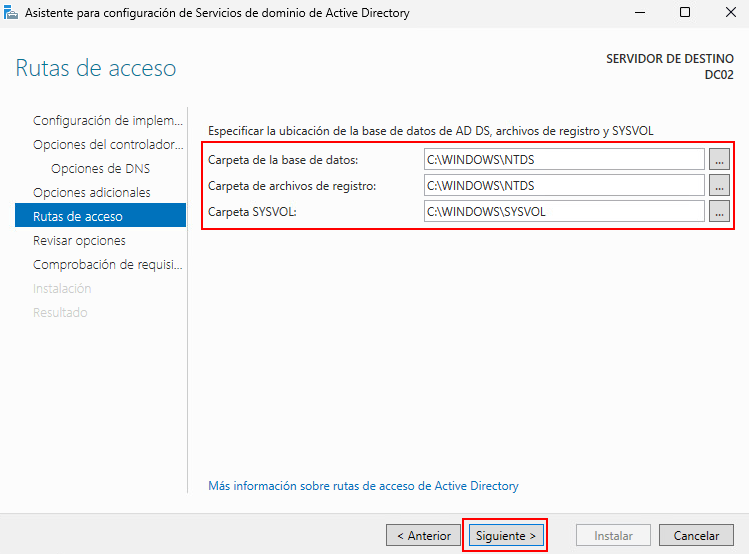

Aqui dejamos todo por defecto, son las carpetas de la base de datos NTDS y la carpeta SYSVOL. Recordemos que:

- NTDS.dit: es la base de datos de Active Directory donde se almacenan todos los objetos del dominio, como usuarios, grupos, equipos y sus atributos. También contiene la información de configuración esencial del directorio.

- SYSVOL: es una carpeta compartida que almacena las GPO, scripts de inicio de sesión y otros archivos necesarios para el dominio. Su contenido se replica automáticamente entre todos los controladores de dominio.

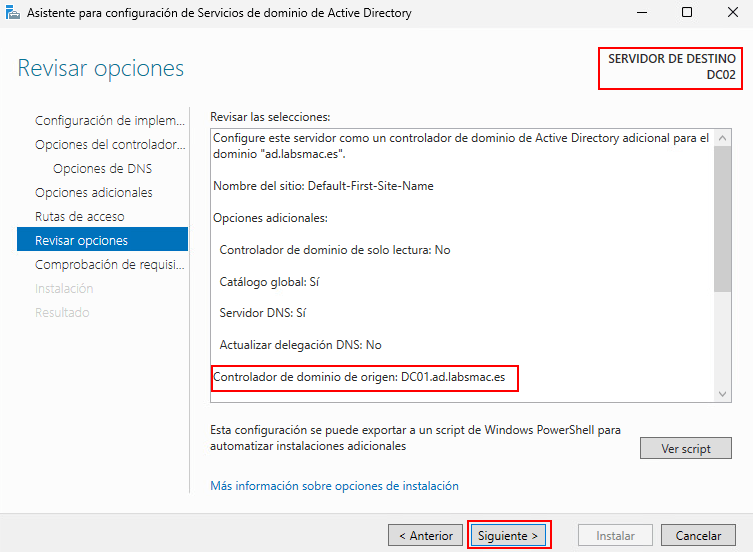

Aquí muestra un resumen de la configuración, por ejemplo nos indica que el controlador de origen será DC01.

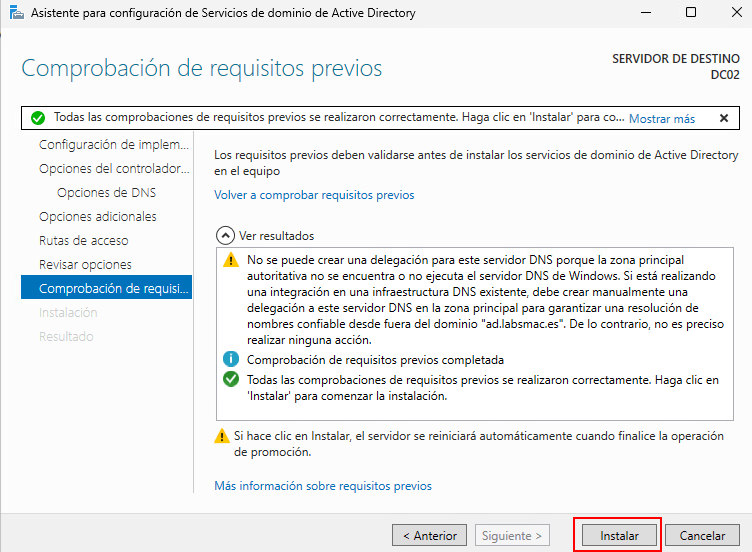

Clicamos en Instalar para iniciar la instalación.

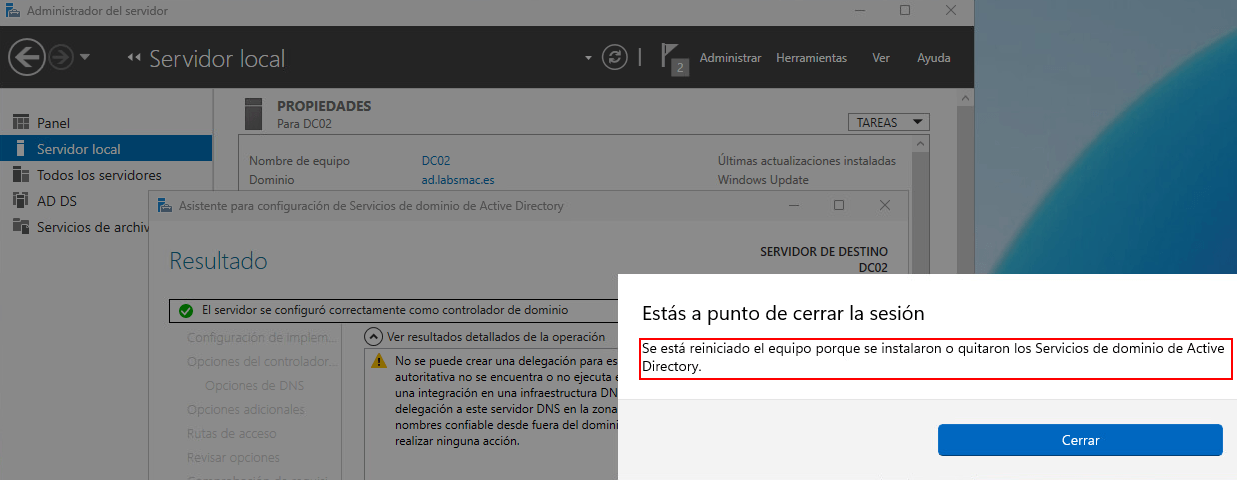

El sistema se reiniciará automáticamente cuando acabe y ya podremos iniciar sesión con la credencial del dominio.

Iniciar sesión en el dominio

Una vez que el servidor haya reiniciado, podremos iniciar sesión con una cuenta de administrador del dominio. Para ello, utilizaremos el formato NombreNetBIOS\Usuario. En este caso: AD\Administrador.

La contraseña será la correspondiente a la cuenta de administrador del dominio.

Configuraciones Post-instalación, cambio de servidores DNS

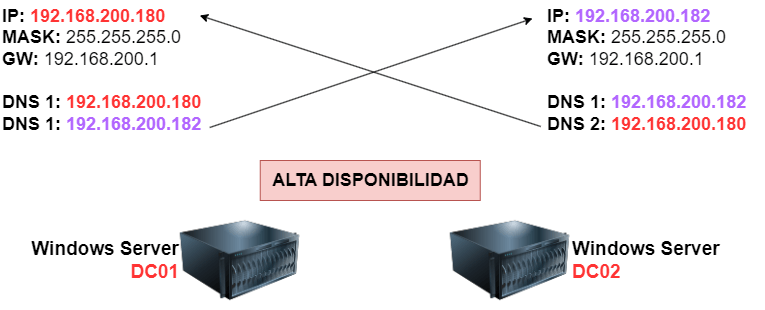

Una vez que hayamos iniciado sesión, es necesario ajustar la configuración de DNS en ambos controladores de dominio.

Durante la preparación de DC02, configuramos como servidor DNS preferido la dirección IP de DC01, ya que era necesario que pudiera resolver el dominio ad.labsmac.es antes de su promoción. Sin embargo, ahora que DC02 también actúa como servidor DNS, debemos actualizar la configuración para que ambos controladores utilicen sus propios servicios DNS y, al mismo tiempo, dispongan de redundancia.

La configuración recomendada es la siguiente:

- DC01

- DNS preferido: dirección IP de DC01

- DNS alternativo: dirección IP de DC02

- DC02

- DNS preferido: dirección IP de DC02

- DNS alternativo: dirección IP de DC01

De esta forma, cada controlador de dominio utilizará su propio servicio DNS como principal y el del otro controlador como respaldo, garantizando alta disponibilidad y una correcta resolución de nombres.

Con esto, hemos acabo la configuración de los dos controladores de dominio, ahora veremos cómo comprobar la replicación entre los controladores de dominio, consultar los roles FSMO y más…

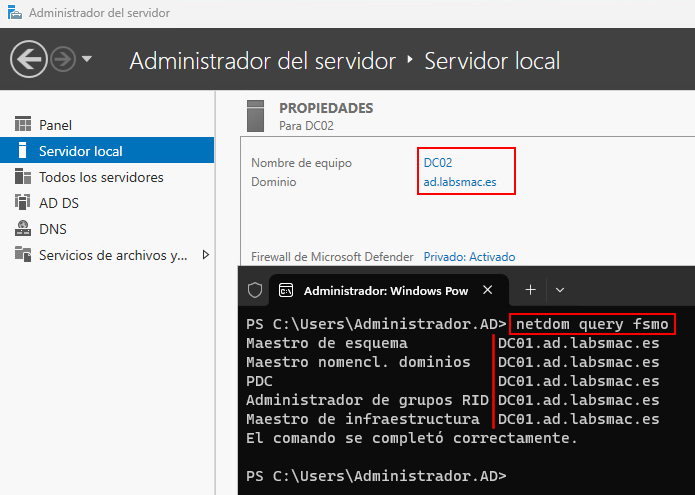

Consultar dominio, roles FSMO y pruebas de salud del dominio

Como podemos observar nuestro segundo controlador, DC02, ya pertenece al dominio ad.labsmac.es. Si ejecutamos el siguiente comando, veremos que todos los roles FSMO siguen en DC01

netdom query fsmoEsto es porque en el primer DC del bosque se instalan todos los roles. En otro post veremos como mover o migrar dichos roles

Después de promover un segundo controlador de dominio, conviene verificar que la replicación y la salud general de Active Directory estén correctas. Hay varios comandos imprescindibles:

Comprobar la replicación, repadmin

Muestra un resumen del estado de replicación entre todos los controladores de dominio. Debes ver 0 errores.

repadmin /replsummaryVerificar el estado salud del DC

Realiza una comprobación exhaustiva del DC local.

dcdiag /vHay más comandos respecto a consultar la replica o la salud del dominio pero para no extender este post lo dejare para otra ocasión.

Eso es todo por ahora. Espero que este artículo te haya resultado útil para aprender a instalar un segundo controlador de dominio en tu entorno.

Contar con un controlador de dominio adicional es una medida fundamental para garantizar la alta disponibilidad de servicios críticos como la autenticación, la resolución DNS y la replicación de Active Directory. De esta forma, evitas depender de un único servidor y mejoras tanto la resiliencia como la continuidad operativa de tu infraestructura.