Hoy aprenderemos cómo configurar el firewall en un NAS Synology, permitiendo el acceso únicamente desde redes de confianza o incluso restringiendo el acceso por países específicos mediante GEOIP. Con esta configuración, fortaleceremos la seguridad de nuestro Synology y reduciremos el riesgo de accesos no autorizados.

Este post está patrocinado por Easydatahost, un proveedor especializado en servicios de TI gestionados. Ofrecen soluciones completas que incluyen copias de seguridad, alquiler de servidores dedicados, espacio para copia de tu NAS o incluso te alquilan un NAS en su datacenter y mucho más…

El firewall es un componente esencial en la seguridad informática. Su función principal es bloquear conexiones provenientes de redes desconocidas o ubicaciones sospechosas, aportando una capa extra de protección. Aunque el firewall en Synology viene desactivado por defecto, es fundamental habilitarlo lo antes posible. Incluso si no tienes puertos abiertos, contar con esta medida activa nunca está de más cuando se trata de proteger tus datos.

Tabla de contenidos

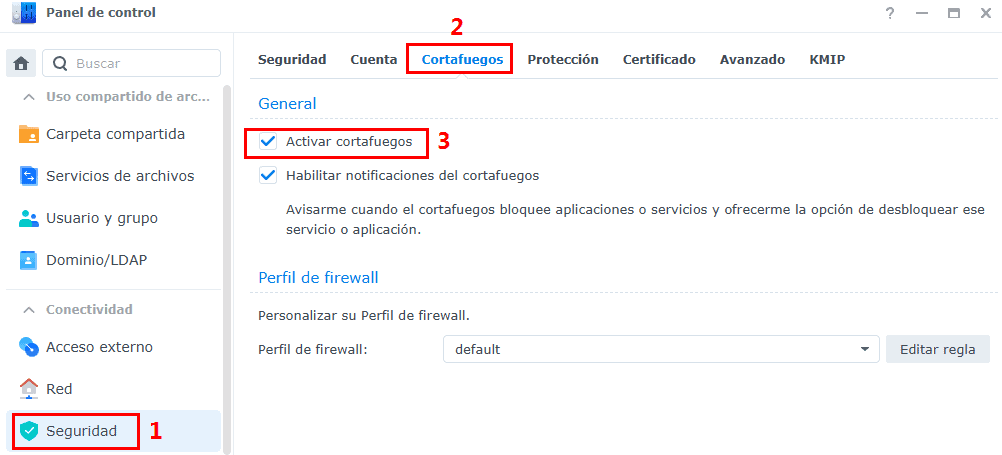

Activar Cortafuegos en Synology

Como decíamos en la introiducción, el firewall o cortafuegos viene desactivado por defecto, para activarlo solo hay que ir a Panel de Control > Seguridad > Cortafuegos y marcamos la casilla «Activar cortafuegos«

Perfiles de Firewall

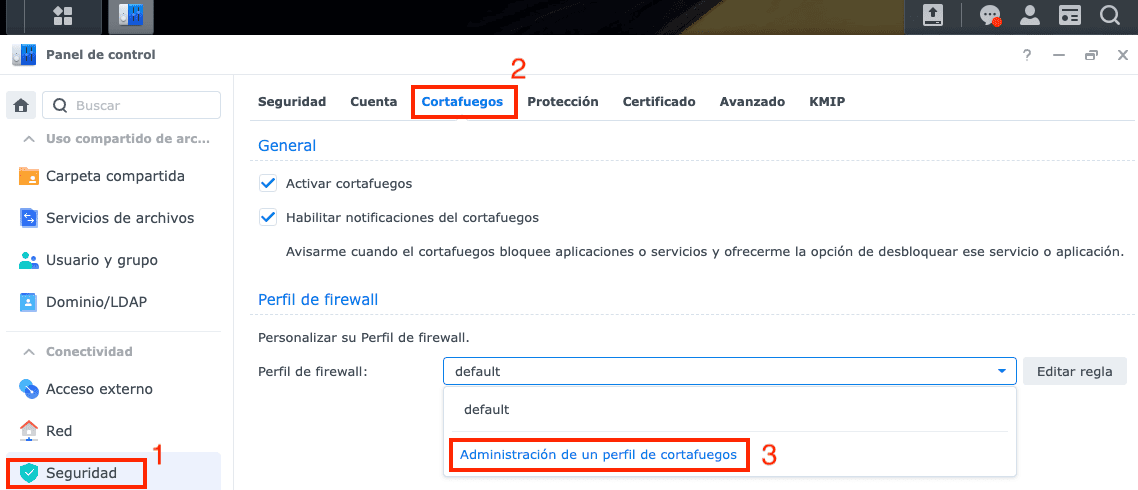

Una vez activado el cortafuegos, vamos a perfil de firewall > Administración de un perfil de cortafuegos.

Un perfil de firewall esta compuesto de una o más reglas de firewall, podemos crear varios perfiles de firewall según las necesidades de cada persona/empresa. En la mayoría de los casos con un perfil de firewall es más que suficiente.

¿Cuando pude venir crear varios perfiles de Firewall? Por ejemplo, podemos tener perfil por defecto y otra de viaje, a esta última permitir solo al pais o paises que vayamos, cuando volvamos a casa lo dejamos por defecto. Esto es muy personalizable.

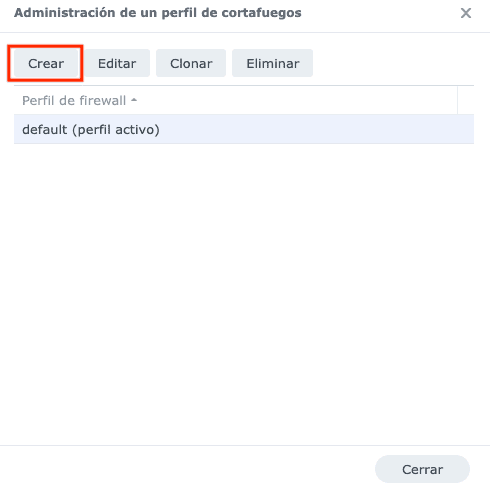

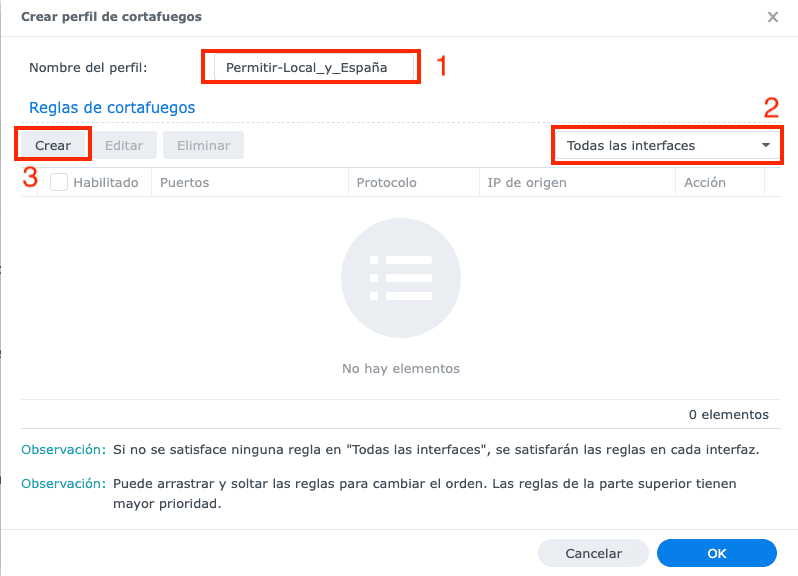

En la ventana flotante, clicamos en Crear.

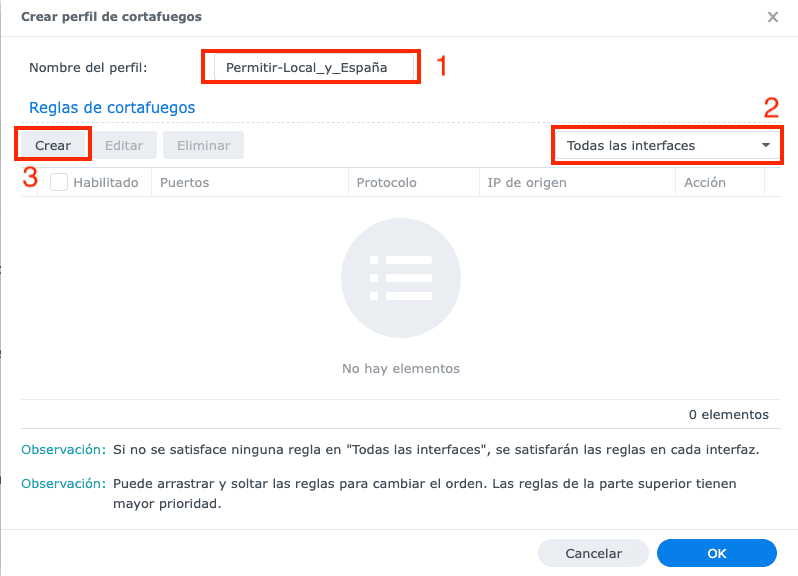

Aquí asignamos un (1) nombre al perfil del cortafuegos, (2) establecemos la interfaz de red a las que afectarán las reglas de firewall. En la mayoría de los casos elegiremos Todas las interfaces (VPN, Ethernet, Bond, etc…), aunque esto dependerá de cada caso.

Finalmente empezamos a crear las reglas de firewall que compondrán este perfil, clicamos en (3) Crear.

Comportamiento por defecto del firewall en Synology

Aquí hacemos un pequeño inciso para explicar el funcionamiento del Firewall en DSM.

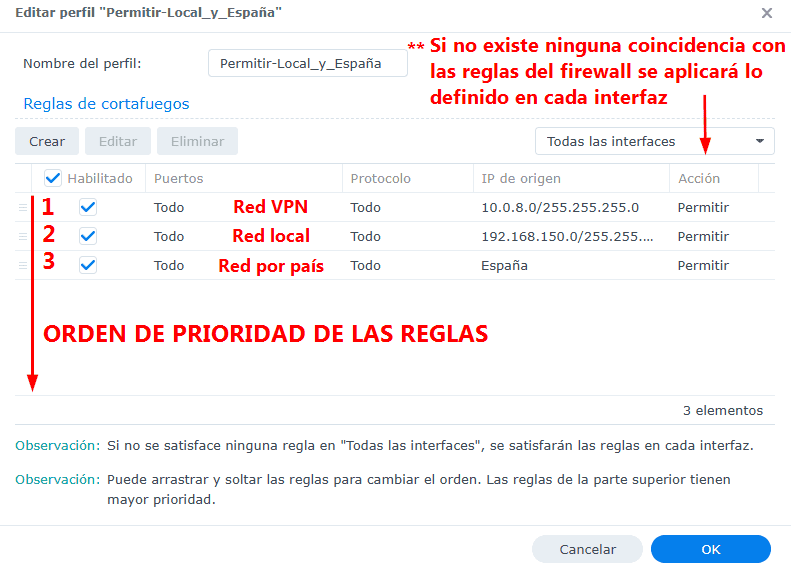

DSM Firewall buscará coincidencias con las reglas de acuerdo con su prioridad. Cuando se encuentra una coincidencia con una regla, esta se aplicará y DSM Firewall no continuará buscando coincidencias.

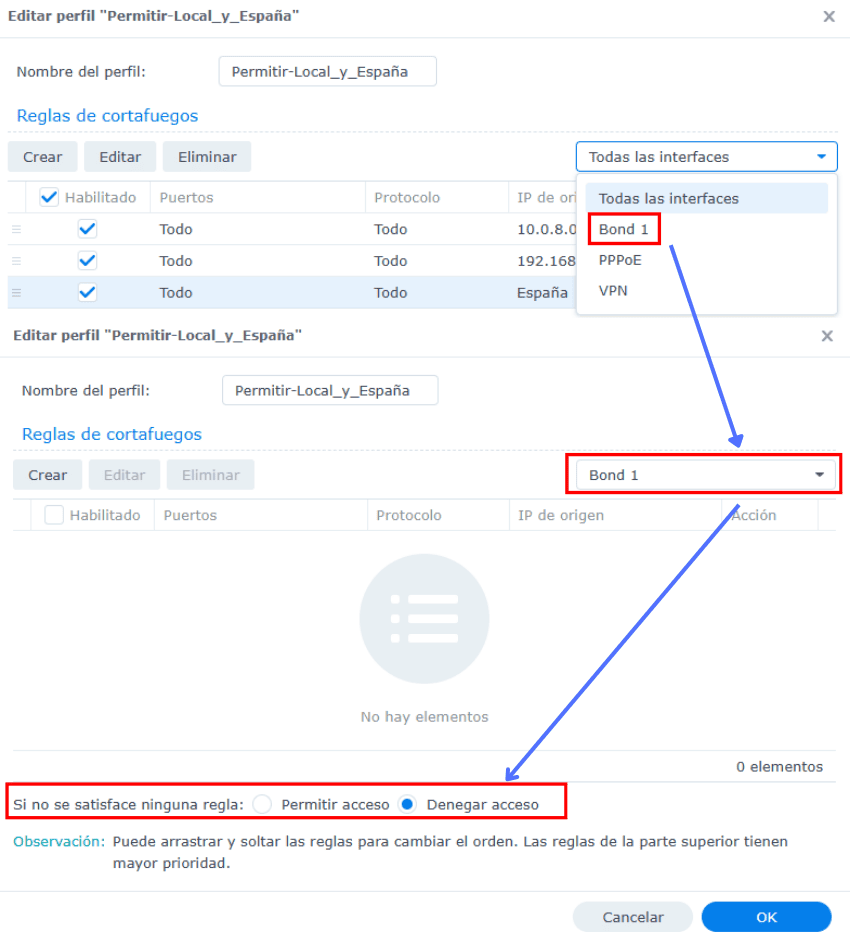

**Si no existe ninguna coincidencia con las reglas, DSM Firewall realizará la acción predeterminada indicada en cada interfaz.

Aquí podemos definir una acción personalizada (Permitir | Denegar) para cada interfaz de Synology en caso de que el paquete no coincida con ninguna de las reglas del firewall.

Si dejamos a todas las interfaces «Denegar acceso», no es necesario crear una regla de firewall «Bloquear todo» al final del perfil del firewall, aunque si tu te quedas más tranquilo puedes crearla.

Es muy importante hacer pruebas para comprobar que las reglas del firewall estan funcionando como queremos.

Crear reglas de firewall en Synology

Después de este pequeño paréntesis explicando cómo funciona el firewall en Synology, continuamos añadiendo reglas de firewall al perfil del mismo.

Las reglas de firewall dependerá de cada caso pero para que se hagan una idea voy a dejar un par configuradas y explicadas.

Permitir el acceso a la red local y redes conocidas

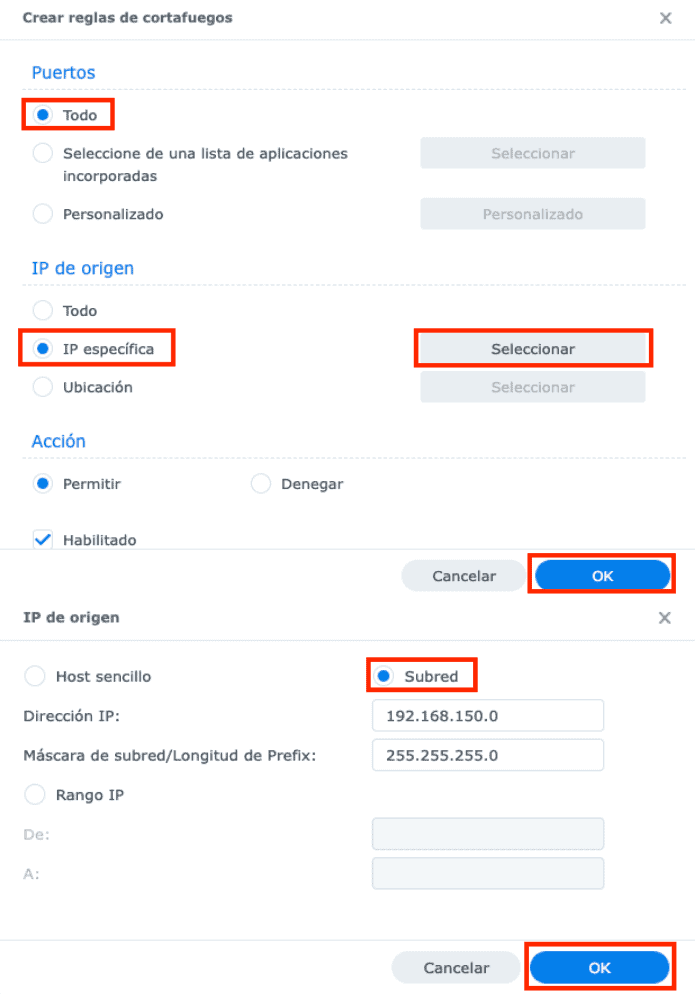

Lo primero que debemos hacer es añadir la red local donde está instalado el NAS. Por ejemplo, si nuestro Synology NAS se encuentra en la red 192.168.150.0/24, debemos incluir dicha red para permitir que todos los dispositivos dentro de esa red puedan acceder al NAS.

Clicamos en Crear:

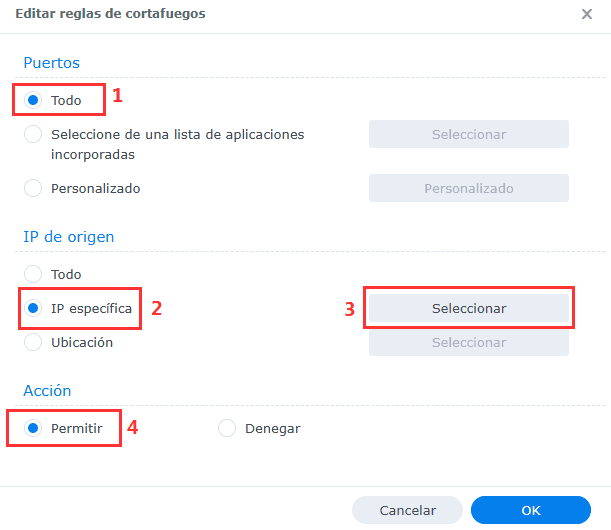

Respecto a los puertos

- Todo: Seleccionamos todo los puertos del NAS, este será mi caso

- Seleccione una lista de aplicaciones: en el caso que a una red solo queramos dejarle cierto tráfico (Synology Drive, Synology Photos, etc, elegiremos esta opción y marcamos lo que deseemos)

- Personalizado: Aquí seleccionaremos de manera personalizada el protocolo, puerto, etc…

Respecto a la acción sobre el paquete

- No hay mucho misterio o permitir el tráfico o denegarlo y habilitar/deshabilitar la regla, en este caso Permitir ya que queremos acceder al NAS desde toda la red de nuestra casa.

Respecto a la IP de origen

- Todo: En este caso no queremos que pase todo el tráfico de todas las IPs

- IP específica: Para establecer una dirección IP en concreto, rango de IPs o un a subred elegimos esta. En mi caso elegire esta ya que quiero agregar la subred de mi casa, 192.168.150.0/24

- Ubicación: Aquí podemos configurar IPs por países o sitios, más adelante crearemos una regla basada en esto

Finalmente clicamos en

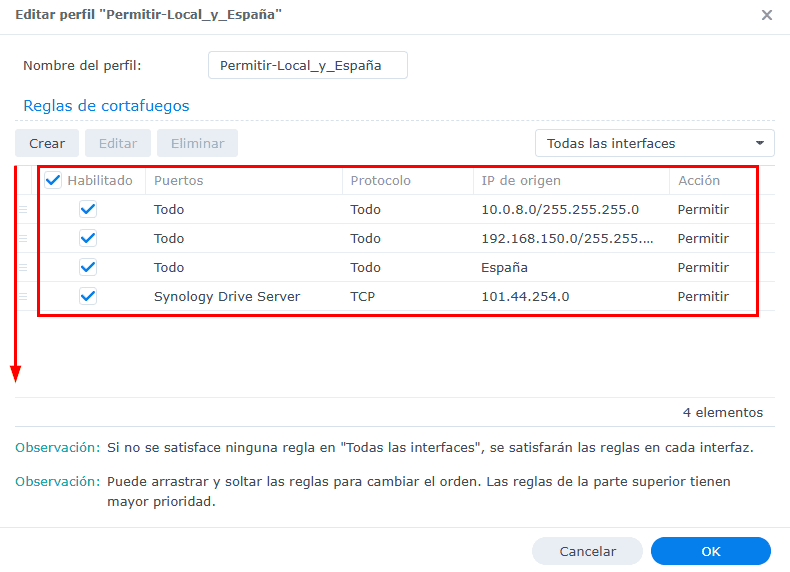

Tendremos que ir agregando redes o subredes conocidas. Por ejemplo la subred de la VPN, en mi caso 10.0.8.0/24. También podemos añadir IPs únicas que sean confiables, por ejemplo si permito el acceso a un familiar de Perú que tiene una IP pública estática, puedo añadir su IP: 101.44.254.0 y que solo acceda al servicio de Synology Drive.

Limitar el acceso al NAS por paises, GOIP

Synology esta preparado para permitir el acceso por paises, imaginémonos que vivimos viajando entre España y Francia, podemos permitir el acceso a nuestro NAS solo a estos dos paises y lo demás bloquearlo.

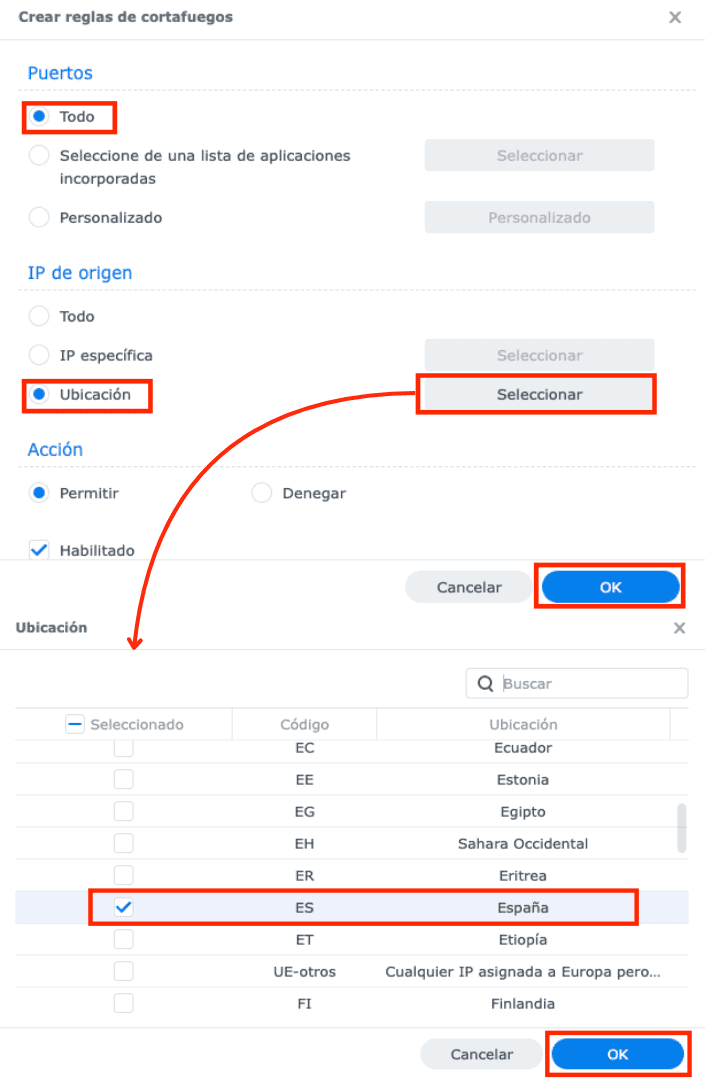

Cómo configuramos esto? Creamos una regla de firewall.

- En puertos seleccionamos todo o lo que deseemos

- IP de Origen, ubicación y en seleccionar

- Se abrirá una ventana para elegir zonas y paises, elegimos los que queremos y listo.

Aceptamos y con esto ya tendriamos nuestras reglas definidas.

Configurar regla de Firewall para Docker en Synology

Si despliegas contenedores docker en Synology y tienes problemas para montarlos puede que tenglas problemas de conexión entre la red de docker y Synology.

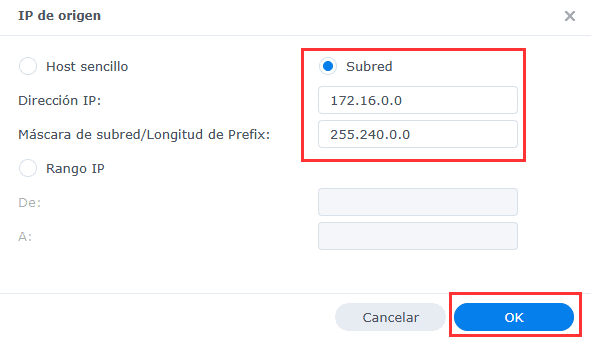

Añade este tipo de regla

En la IP específica elegimos la red: 172.16.0.0 y la máscara: 255.240.0.0

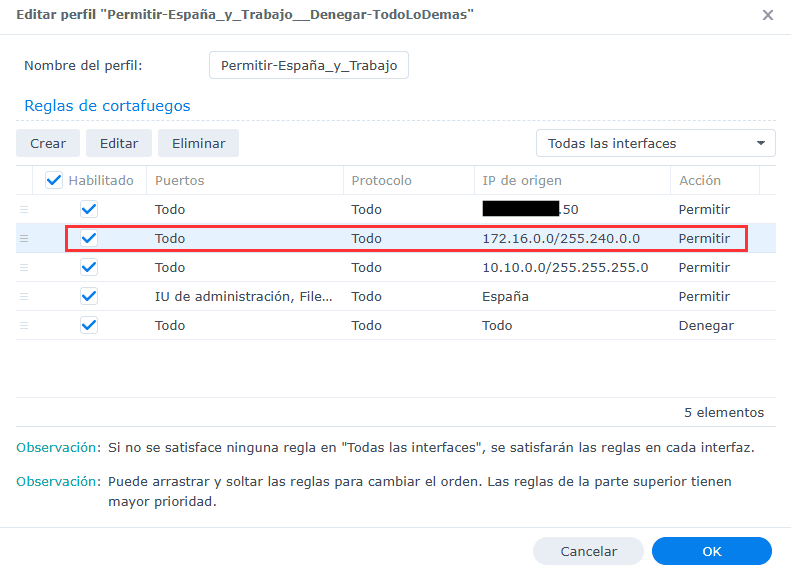

Aceptamos y lo tendriamos que ver así

Esta regla de firewall tuve que crearla ya que me encontré con problemas para desplegar un docker de healthchecks usando portainer alojado en NAS de https://easydatahost.com/

Resumen

Puntos clave sobre la configuración del cortafuegos en un NAS Synology:

- Las reglas del firewall se procesan en orden, de arriba hacia abajo.

- Una vez que un paquete coincide con una regla, no se evalúan las siguientes.

- Si el paquete no coincide con ninguna regla, se aplicará la acción predeterminada definida en la interfaz (permitir o denegar).

- Es recomendable colocar en la parte superior las reglas que permitan el acceso desde redes conocidas (como la subred de tu casa, del trabajo, la VPN u otras redes de confianza).

- Limita el acceso solo a países considerados confiables y bloquea el resto para minimizar el riesgo de ataques.

- Puedes crear diferentes perfiles de cortafuegos en el NAS Synology

- Si tienes problemas para crear contenedores dockers, crea la regla de firewall que he indicado antes.

Eso es todo chic@s, espero que hayas aprendido con este por de cómo configurar un firewall en NAS Synology, nos vemos en la próxima

¿Copia de seguridad de tu NAS de forma seguridad?

Tienes un NAS Synology y no tienes una copia de seguridad online? Asegura todos tus datos contratando un espacio en la nube S3, para realiza copias de seguridad de todo tu NAS con Easydatahost.

Easydatahost proporciona servicios gestionados de colocación, nube y recuperación en desastres en centros de datos seguros.