Hoy vamos a aprender cómo configurar port forwarding en pfSense (redireccionamiento o reenvío de puertos, en español), un paso fundamental para publicar servicios internos de forma segura y controlada.

También entenderemos el proceso de NAT, las reglas de firewall, y porqué crear reglas manuales.

Básicamente, consiste en dirigir el tráfico que llega desde Internet a un puerto específico hacia un servicio concreto dentro de tu red interna.

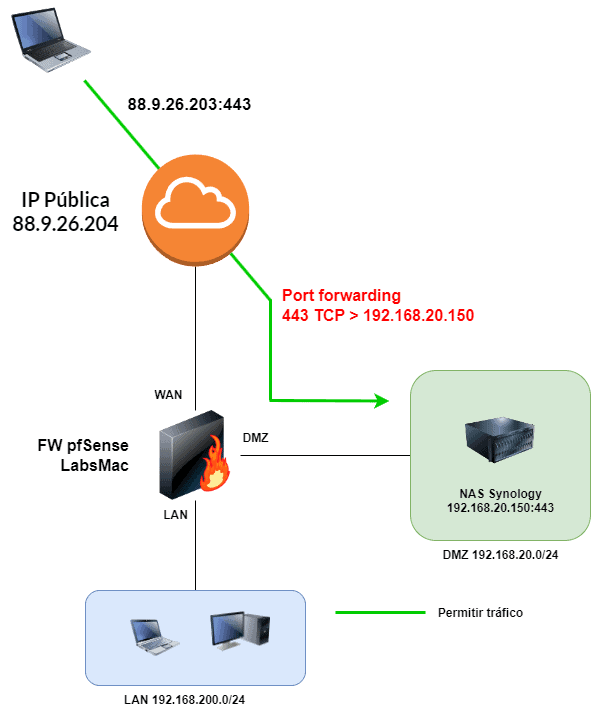

Para este laboratorio contamos con un NAS Synology ubicado en una zona DMZ, que ofrece servicios en la nube utilizando el puerto 443/TCP. La dirección IP del NAS es 192.168.20.150.

Con esta información, procederemos a configurar el acceso para publicar este servicio hacia todo Internet.

Tabla de contenidos

Abrir puertos en pfSense

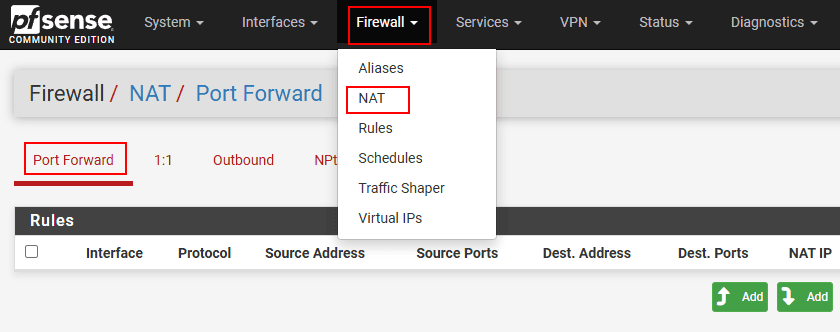

Para abrir puertos en pfSense, abrimos la interfaz Web de pfSense. Clicamos en Firewall > NAT > Port Forward > Add

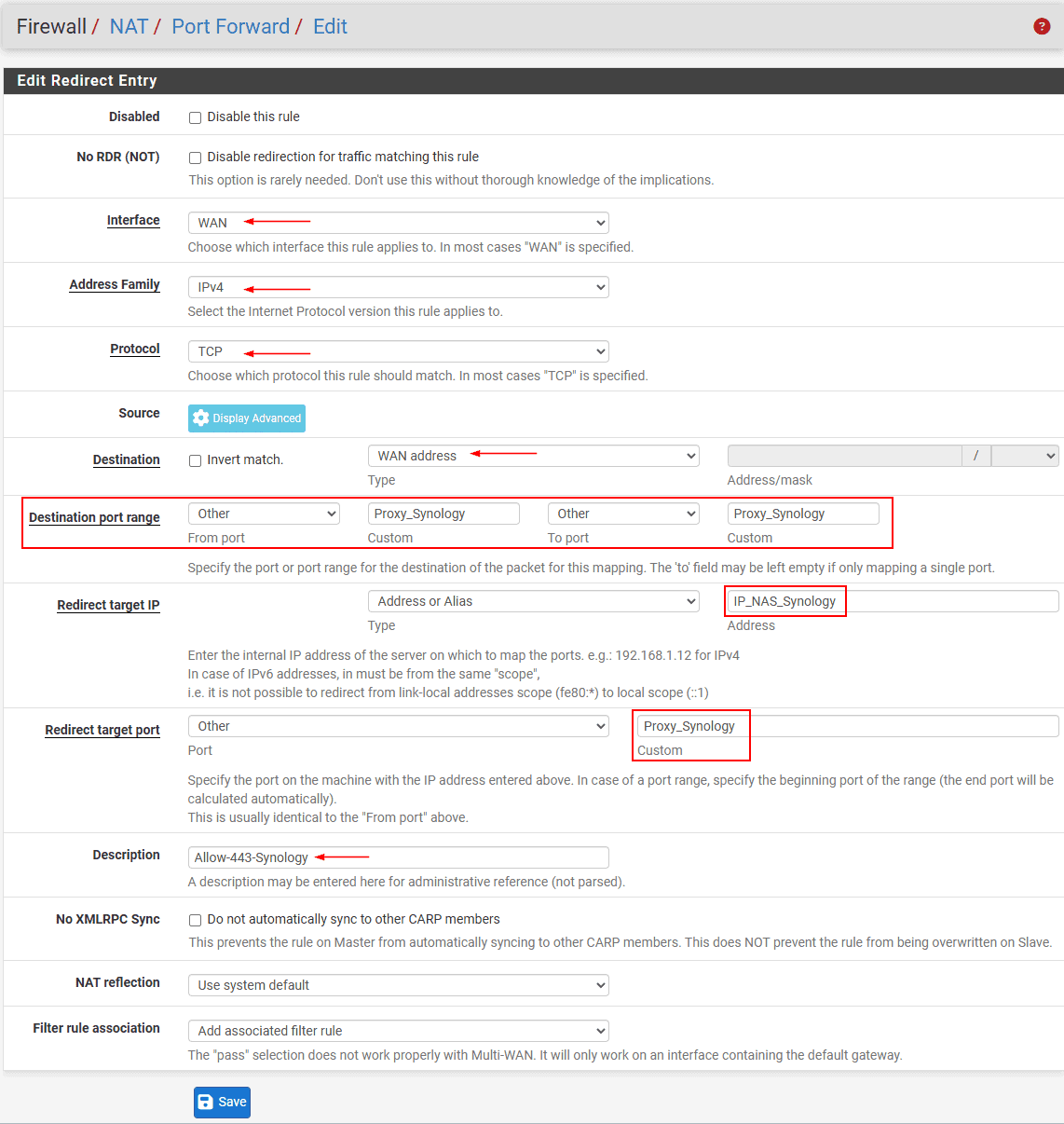

En esta pantalla configuraremos los siguientes puntos:

- Interface: Interfaz por la que llegará el tráfico (normalmente WAN)

- Address Family: Tipo de dirección IP (habitualmente IPv4)

- Protocol: Protocolo a utilizar (en este caso, TCP). Puedes elegir otros como UDP, ICMP, IGMP, etc

- Source: Define desde qué direcciones IP se permitirá el acceso. Por ejemplo, any si se desea permitir desde cualquier IP de Internet. También es posible restringirlo a una única IP de origen o incluso a un país completo, si se quiere limitar el acceso por motivos de seguridad.

- Destination: Dirección de destino (generalmente la dirección IP de la interfaz WAN del firewall).

- Destination range: Puerto o rango de puertos que se desea exponer (por ejemplo, 443), en mi caso estoy usando un ALIAS (Proxy_Synology que representa el puerto 443)

- Redirect target IP: IP interna del servicio (192.168.20.150), en mi caso uso un alias para dicha IP, IP_NAS_Synology.

- Redirect target port: Puerto interno del servicio, también uso el ALIAS.

- Description: Descripción de la regla (por ejemplo, Acceso HTTPS a NAS en DMZ).

En Filter rule association lo dejamos en Add associated filter rule para que pfSense cree la regla de firewall de forma automática. Clicamos en Save para aplicar.

Regla NAT

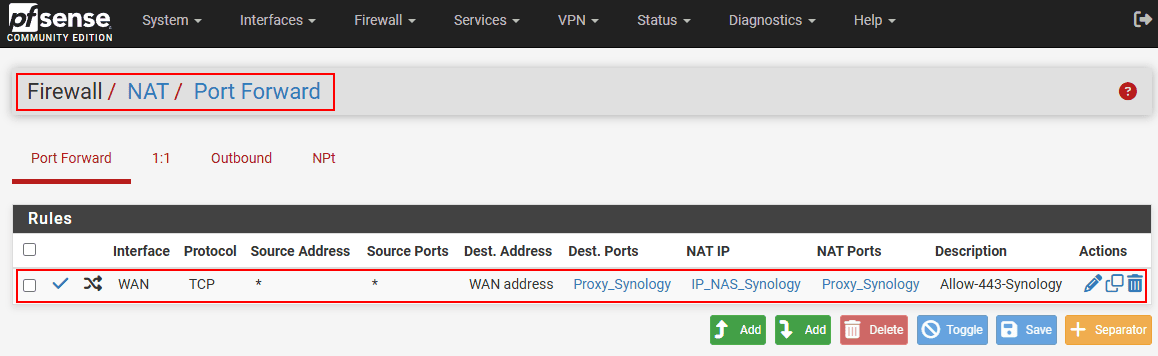

Ahora, si accedemos a Firewall > NAT > Port Forward, podremos observar la regla que se ha creado. Esta regla indica lo siguiente:

Cualquier IP de origen (desde Internet), utilizando cualquier puerto de origen, podrá conectarse a nuestra dirección WAN (IP pública) a través del puerto 443 (alias Proxy_Synology).

Esta conexión será redirigida hacia la IP interna del NAS Synology 192.168.20.150 (alias IP_NAS_Synology), utilizando igualmente el puerto 443 (alias Proxy_Synology).

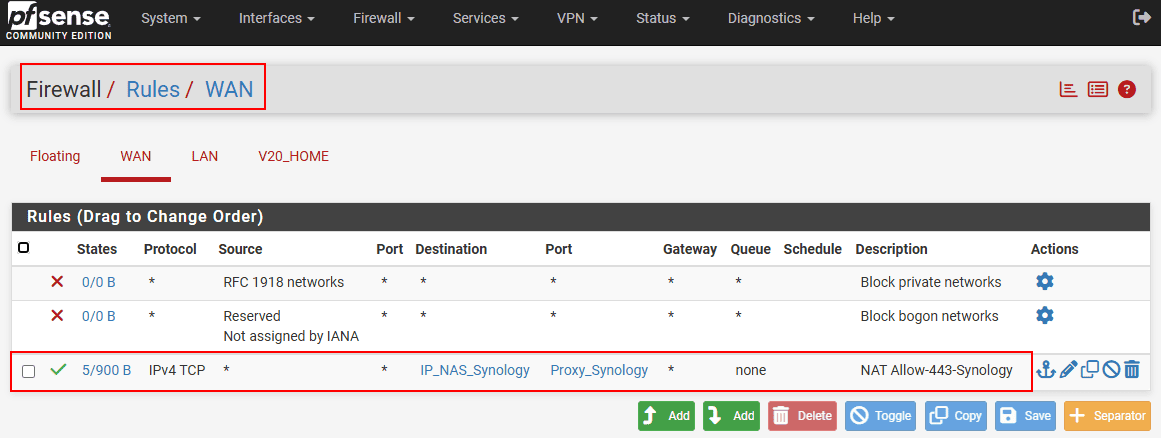

Regla de Firewall asociada a la regla NAT

Si nos dirijimos a Firewall > Rules podremos ver que se ha creado una regla de firewall asociada a la regla de NAT.

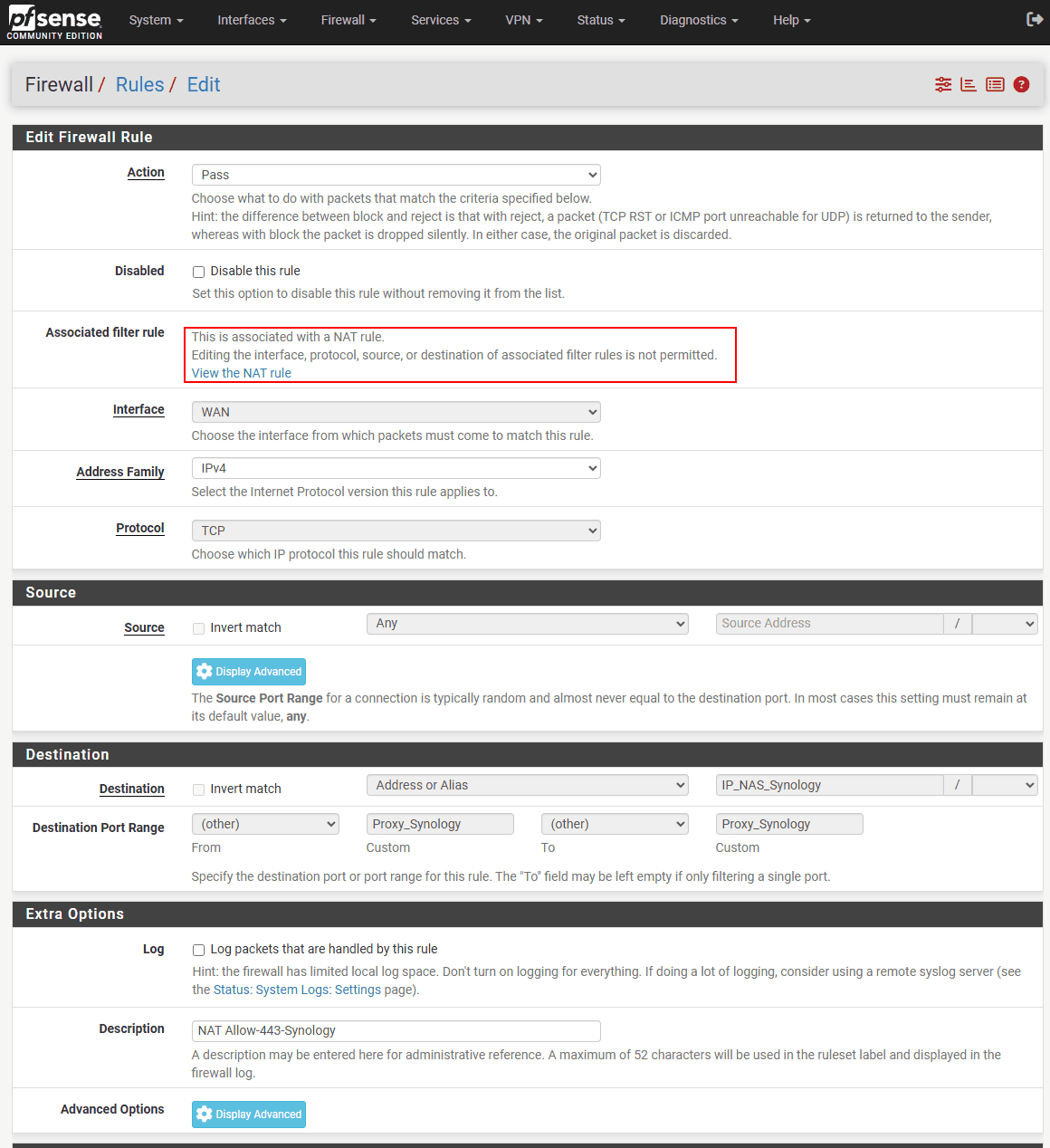

Si clicamos en editar esta regla de Firewall, podremos observar que no podemos modificar prácticamente nada. Esto es porque es una regla enlazada con nuestra regla NAT.

Editar regla de Firewall

Si queremos modificar los parámetros de la regla de firewall, tenemos dos opciones:

- Durante la creación de la regla de NAT

Podemos no asociar automáticamente una regla de firewall, seleccionando la opción «None» en Add associated filter rule. De este modo, deberemos crear la regla de firewall manualmente según nuestras necesidades. - Si la regla ya está creada y asociada

En este caso, debemos editar la regla de NAT existente y cambiar la opción «Filter rule association» a «None». Esto eliminará la asociación automática, permitiéndonos gestionar la regla de firewall de forma independiente.

¿Por qué crear la regla del Firewall de forma manual en pfSense?

Si no tienes mucha experiencia con firewalls, puede que este enfoque no sea evidente al principio. Sin embargo, separar la regla de NAT de la regla de firewall te proporciona un mayor control y flexibilidad en la gestión del tráfico.

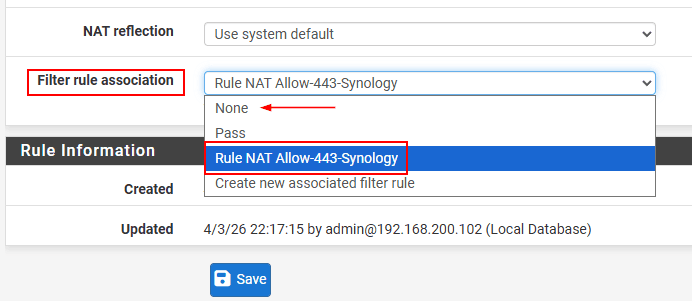

Imagina que quieres publicar un servicio web (por ejemplo, en una empresa o en tu casa) y deseas mejorar la seguridad permitiendo únicamente conexiones desde tu país, en este caso, España.

La recomendación es configurar la regla de NAT de forma abierta en el origen (permitiendo any) y aplicar las restricciones en la regla de firewall. De este modo, puedes filtrar el tráfico según tus necesidades de forma mucho más granular.

Además, en el firewall puedes crear múltiples reglas específicas, por ejemplo:

- Aplicar excepciones o listas personalizadas

- Permitir solo tráfico desde determinados países

- Restringir por rangos de IP

He preparado una imagen donde se representa claramente este escenario:

- Creamos la regla NAT (Port forwaring) en la que se permite todas las IPs de origen (Any), todo Internet.

- Creamos dos reglas de firewall de forma manual:

- Permitir todas las IPs españolas de origen

- Permitir una dirección IP concreta de Perú

- Todo lo demás se bloqueará.

Por este motivo, la regla de NAT debe ser lo más general posible, mientras que las reglas de firewall deben encargarse de aplicar políticas más específicas y granulares.

Primero la regla NAT y segundo la regla de Firewall

Si has entendido bien la explicación anterior, puedes deducir que primero se aplica el NAT y segundo las reglas de Firewall.

- Regla de NAT (más general)

Se encarga únicamente de redirigir el tráfico entrante hacia el destino interno.

Aquí lo recomendable es no limitar en exceso el origen (por ejemplo, any), para no condicionar la traducción. - Regla de Firewall (más específico y granular)

Es donde realmente se aplican las políticas de seguridad.

Aquí puedes definir reglas más específicas y granulares, como permitir solo ciertos países, rangos de IP o condiciones concretas.

Conclusiones

Configurar Port Forwarding en pfSense es un paso esencial para exponer servicios internos a Internet de forma controlada. Recuerda que la regla de NAT se encarga de redirigir el tráfico, mientras que las reglas de firewall permiten aplicar políticas de seguridad precisas y granulares.

Separar estas configuraciones te ofrece flexibilidad y te permite crear filtros avanzados, como limitar accesos por país, rangos de IP o listas personalizadas, mejorando significativamente la seguridad de tu red.

Con este enfoque, podrás gestionar tus servicios de manera segura, escalable y fácil de mantener.

Espero que les haya gustado el post de cómo configurar port forwarding en pfSense, nos vemos en el siguiente post 🙂

Contenido patrocinado por EasyDataHost – EDH

Eso es todo chic@s espero que os haya gustado el post y hayáis aprendido a ejecutar correctamente una copia de seguridad de Active Directory con Veeam y también cómo restaurar objetos.

Este contenido está patrocinado por EasyDataHost. EDH es un proveedor de servicios de TI gestionados. Servicios como:

- Disaster Recovery as a Service

- Almacenamiento S3 y mucho más…

- Servidores dedicados.